机制说明

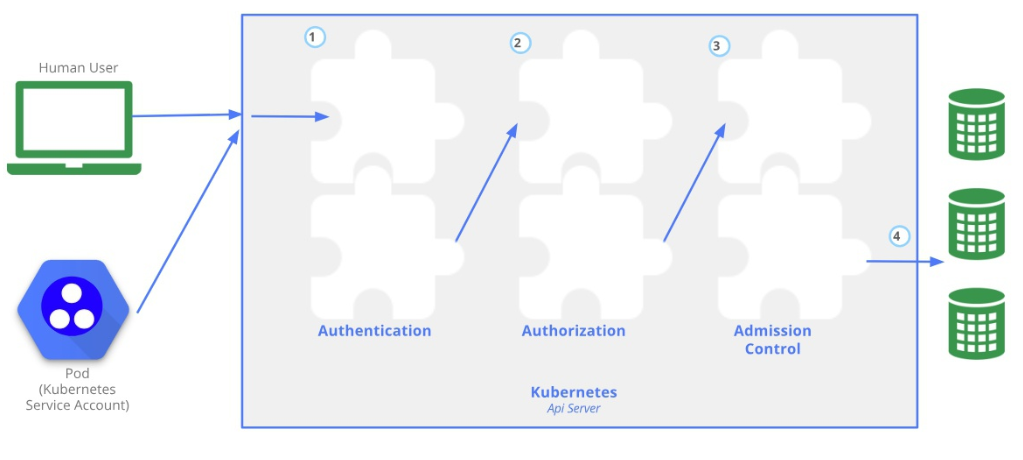

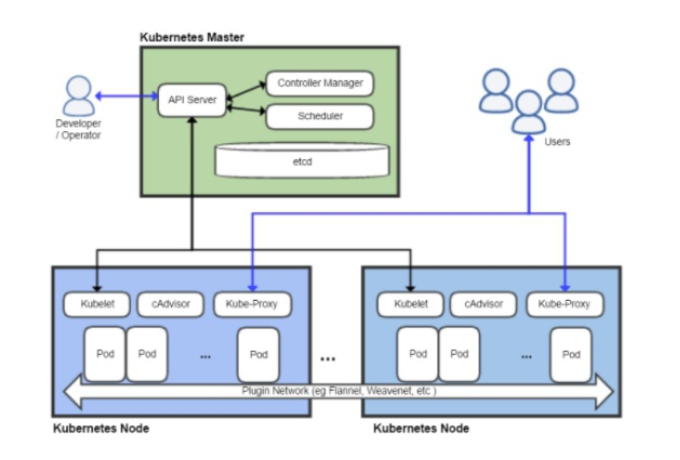

Kubernetes 作为一个分布式集群的管理工具,保证集群的安全性是其一个重要的任务。API Server 是集群内部各个组件通信的中介,也是外部控制的入口。所以 Kubernetes 的安全机制基本就是围绕保护 API Server 来设计的。

Kubernetes 使用了认证(Authentication)、鉴权(Authorization)、准入控制(AdmissionControl)三步来保证 API Server 的安全

Authentication

认证方式

HTTP Token认证:通过一个Token来识别合法用户 (HTTP Token的认证是用一个很长的特殊编码方式的并且难以被模仿的字符串 -Token来表达客户的一种方式。Token是一个很长的很复杂的字符串,每一个Token对应一个用户名存储在API Server能访问的文件中。当客户端发起API调用请求时,需要在HTTP Header里放入Token)HTTP Base认证:通过用户名+密码的方式认证 (用户名+:+密码用BASE64算法进行编码后的字符串放在HTTP Request中的HeatherAuthorization域里发送给服务端,服务端收到后进行编码,获取用户名及密码)- 最严格的

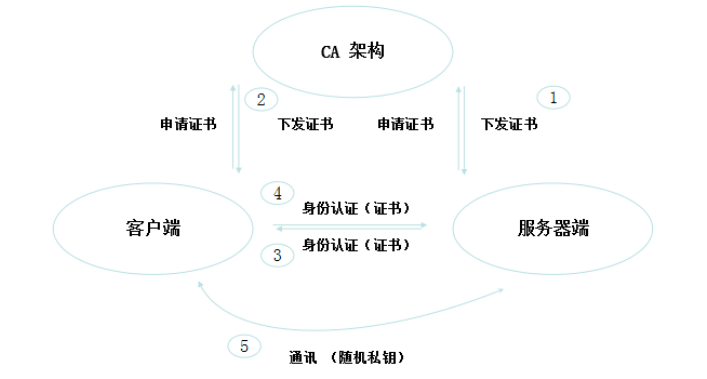

HTTPS证书认证:基于CA根证书签名的客户端身份认证方式

一般用 HTTPS 证书认证

HTTPS 证书认证

需要认证的节点

两种类型

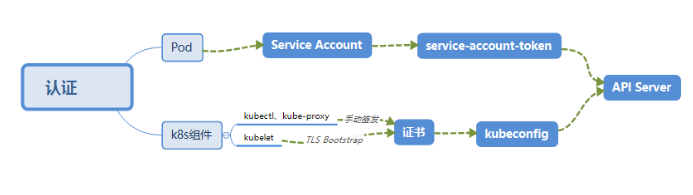

Kubenetes组件对API Server的访问:kubectl、Controller Manager、Scheduler、kubelet、kube-proxyKubernetes管理的Pod对容器的访问:Pod(dashborad也是以Pod形式运行)

安全性说明

Controller Manager、Scheduler与API Server在同一台机器,所以直接使用API Server的非安全端口访问,--insecure-bind-address=127.0.0.1kubectl、kubelet、kube-proxy访问API Server就都需要证书进行 HTTPS 双向认证

证书颁发

- 手动签发:通过

k8s集群的跟ca进行签发HTTPS证书 - 自动签发:

kubelet首次访问API Server时,使用token做认证,通过后,Controller Manager会为kubelet生成一个证书,以后的访问都是用证书做认证了

kubeconfig

kubeconfig 文件包含集群参数(CA证书、API Server 地址),客户端参数(上面生成的证书和私钥),集群 context 信息(集群名称、用户名)。Kubenetes 组件通过启动时指定不同的 kubeconfig 文件可以切换到不同的集群

ServiceAccount

Pod 中的容器访问 API Server。因为 Pod 的创建、销毁是动态的,所以要为它手动生成证书就不可行了。Kubenetes 使用了 Service Account 解决 Pod 访问 API Server 的认证问题

Secret 与 SA 的关系

Kubernetes设计了一种资源对象叫做Secret,分为两类,一种是用于ServiceAccount的service-account-token,另一种是用于保存用户自定义保密信息的Opaque。ServiceAccount中用到包含三个部分:Token、ca.crt、namespace1.token是使用API Server私钥签名的JWT。用于访问API Server时,Server端认证.ca.crt,根证书。用于Client端验证API Server发送的证书namespace, 标识这个service-account-token的作用域名空间

1 | kubectl get secret --all-namespaceskubectl describe secret default-token-5gm9r --namespace=kube-system |

默认情况下,每个 namespace 都会有一个 ServiceAccount,如果 Pod 在创建时没有指定 ServiceAccount,就会使用 Pod 所属的 namespace 的 ServiceAccount

Authorization

上面认证过程,只是确认通信的双方都确认了对方是可信的,可以相互通信。而鉴权是确定请求方有哪些资源的权限。

API Server 目前支持以下几种授权策略(通过 API Server 的启动参数 --authorization-mode 设置)

AlwaysDeny:表示拒绝所有的请求,一般用于测试AlwaysAllow:允许接收所有请求,如果集群不需要授权流程,则可以采用该策略ABAC(Attribute-Based Access Control):基于属性的访问控制,表示使用用户配置的授权规则对用户请求进行匹配和控制Webbook:通过调用外部REST服务对用户进行授权RBAC(Role-Based Access Control):基于角色的访问控制,现行默认规则

一般只用RBAC

RBAC 授权模式

RBAC(Role-Based Access Control)基于角色的访问控制,在 Kubernetes 1.5 中引入,现行版本成为默认标准。相对其它访问控制方式,拥有以下优势:

- 对集群中的资源和非资源均拥有完整的覆盖

- 整个

RBAC完全由几个API对象完成,同其它API对象一样,可以用kubectl或API进行操作 - 可以在运行时进行调整,无需重启

API Server

RBAC 的 API 资源对象说明

RBAC 引入了 4 个新的顶级资源对象:Role、ClusterRole、RoleBinding、ClusterRoleBinding,4 种对象类型均可以通过 kubectl 与 API 操作

Role:角色,它其实是一组规则,定义了一组对Kubernetes API对象的操作权限。Subject:被作用者,既可以是“人”,也可以是“机器”,也可以是你在Kubernetes里定义的“用户”。RoleBinding:定义了“被作用者”和“角色”的绑定关系。而这三个概念,其实就是整个RBAC体系的核心所在。![RBAC]](/images/blog_images/k8s/RBAC.png)

需要注意的是 Kubenetes 并不会提供用户管理,那么 User、Group、ServiceAccount 指定的用户又是从哪里来的呢? Kubenetes 组件(kubectl、kube-proxy)或是其他自定义的用户在向 CA 申请证书时,需要提供一个证书请求文件

1 | { |

API Server 会把客户端证书的 CN 字段作为 User,把 names.O 字段作为Group`

kubelet 使用 TLS Bootstaping 认证时,API Server 可以使用 Bootstrap Tokens 或者 Token authenticationfile 验证=token,无论哪一种,Kubenetes 都会为 token 绑定一个默认的 User 和 GroupPod

使用 ServiceAccount 认证时,service-account-token 中的 JWT 会保存 User 信息有了用户信息,再创建一对角色/角色绑定(集群角色/集群角色绑定)资源对象,就可以完成权限绑定了。

Role and ClusterRole

在 RBAC API 中,Role 表示一组规则权限,权限只会增加(累加权限),不存在一个资源一开始就有很多权限而通过 RBAC 对其进行减少的操作;Role 可以定义在一个 namespace 中,如果想要跨 namespace 则可以创建 ClusterRole 。

![role]](/images/blog_images/k8s/role.png)

1

2

3

4

5

6

7

8

9

10# Role只能对命名空间内的资源进行授权,需要指定namespace

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: default # 作用于默认 ns

name: pod-reader

rules:

- apiGroups: [""] # "" indicates the core API group

resources: ["pods"]

verbs: ["get", "watch", "list"]

ClusterRole 具有与 Role 相同的权限角色控制能力,不同的是 ClusterRole 是集群级别的,ClusterRole 可以用于:

- 集群级别的资源控制( 例如

node访问权限 ) - 非资源型

endpoints( 例如/healthz访问 ) - 所有命名空间资源控制(例如

pods)

1 | # ClusterRole可以对集群范围内资源、跨namespaces的范围资源、非资源类型进行授权 |

补充说明

apiGroups: 支持的API组列表 eg: [“”,”apps”, “autoscaling”, “batch”]resources: 支持的资源对象列表 eg: [“services”, “endpoints”,”pods”,”secrets”,”configmaps”,”crontabs”,”deployments”,”jobs”,”nodes”,”rolebindings”,”clusterroles”,”daemonsets”,”replicasets”,”statefulsets”,”horizontalpodautoscalers”,”replicationcontrollers”,”cronjobs”]verbs: 对资源对象的操作方法列表 eg: [“get”, “list”, “watch”, “create”, “update”, “patch”, “delete”, “exec”]

RoleBinding and ClusterRoleBinding

RoloBinding 可以将角色中定义的权限授予用户或用户组,RoleBinding 包含一组权限列表(subjects),权限列表中包含有不同形式的待授予权限资源类型(users, groups, or service accounts);RoloBinding 同样包含对被 Bind 的 Role 引用;RoleBinding 适用于某个命名空间内授权,而 ClusterRoleBinding 适用于集群范围内的授权

将 default 命名空间的 pod-reader Role 授予 jane 用户,此后 jane 用户在 default 命名空间中将具有 pod-reader 的权限

1 | kind: RoleBinding |

RoleBinding 同样可以引用 ClusterRole 来对当前 namespace 内用户、用户组或 ServiceAccount 进行授权,这种操作允许集群管理员在整个集群内定义一些通用的 ClusterRole,然后在不同的 namespace 中使用 RoleBinding 来引用

例如,以下 RoleBinding 引用了一个 ClusterRole,这个 ClusterRole 具有整个集群内对 secrets 的访问权限;但是其授权用户 dave 只能访问 development 空间中的 secrets (因为 RoleBinding 定义在 development 命名空间)

1 | # This role binding allows "dave" to read secrets in the "development" namespace. |

使用 ClusterRoleBinding 可以对整个集群中的所有命名空间资源权限进行授权;以下 ClusterRoleBinding 样例展示了授权 manager 组内所有用户在全部命名空间中对 secrets 进行访问

1 | # This cluster role binding allows anyone in the "manager" group to read secrets in any namespace. |

Resources

Kubernetes 集群内一些资源一般以其名称字符串来表示,这些字符串一般会在 API 的 URL 地址中出现;同时某些资源也会包含子资源,例如 logs 资源就属于 pods 的子资源,API 中 URL 样例如下

1 | GET /api/v1/namespaces/{namespace}/pods/{name}/log |

如果要在 RBAC 授权模型中控制这些子资源的访问权限,可以通过 / 分隔符来实现,以下是一个定义 pods 资源 logs 访问权限的 Role 定义样例

1 | kind: Role |

to Subjects

RoleBinding 和 ClusterRoleBinding 可以将 Role 绑定到 Subjects;Subjects 可以是 groups、users 或者 service accountsSubjects 中 Users 使用字符串表示,它可以是一个普通的名字字符串,如 alice;也可以是 email 格式的邮箱地址,如 `[email protected];甚至是一组字符串形式的数字ID。但是Users的前缀system`: 是系统保留的,集群管理员应该确保普通用户不会使用这个前缀

格式 Groups 书写格式与 Users 相同,都为一个字符串,并且没有特定的格式要求;同样 system: 前缀为系统保留。

实践:创建一个用户只能管理 dev 空间

1 | $ mkdir cert |

AdmissionControl

准入控制是 API Server 的插件集合,通过添加不同的插件,实现额外的准入控制规则。

资源更改经过身份验证后,kubeapi-Server 在写入 etcd 之前做一次拦截,然后对资源更改,判断正确性操作

甚至于 API Server 的一些主要的功能都需要通过 Admission Controllers 实现,比如 ServiceAccount 官方文档上有一份针对不同版本的准入控制器推荐列表,其中最新的 1.14 的推荐列表是:1

NamespaceLifecycle,LimitRanger,ServiceAccount,DefaultStorageClass,DefaultTolerationSeconds,MutatingAdmissionWebhook,ValidatingAdmissionWebhook,ResourceQuota

列举几个插件的功能:

NamespaceLifecycle:防止在不存在的namespace上创建对象,防止删除系统预置namespace,删除namespace时,连带删除它的所有资源对象。LimitRanger:确保请求的资源不会超过资源所在Namespace的LimitRange的限制。ServiceAccount:实现了自动化添加ServiceAccount。ResourceQuota:确保请求的资源不会超过资源的ResourceQuota限制。

Role-RoleBinding-ServiceAccount.yaml 是最常用的1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45# 大多数时候,我们其实都不太使用“用户”这个功能,而是直接使用 Kubernetes 里的“内置用户”

apiVersion: v1

kind: ServiceAccount

metadata:

namespace: mynamespace

name: example-sa

---

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: mynamespace

name: example-role

rules:

- apiGroups: [""]

resources: ["pods"]

verbs: ["get", "watch", "list"] # verbs: ["get", "list", "watch", "create", "update", "patch", "delete"]

---

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: example-rolebinding

namespace: mynamespace

subjects:

- kind: ServiceAccount

name: example-sa

namespace: mynamespace

roleRef:

kind: Role

name: example-role

apiGroup: rbac.authorization.k8s.io

---

# 用户的 Pod,就可以声明使用这个 ServiceAccount 了

apiVersion: v1

kind: Pod

metadata:

namespace: mynamespace

name: sa-token-test

spec:

containers:

- name: nginx

image: nginx:1.7.9

serviceAccountName: example-sa

1 | # 一个 ServiceAccount,在 Kubernetes 里对应的“用户”的名字是: |